DICIEMBRE 2021

39

Simulación con espía

Se estudiará el funcionamiento del protocolo ante la aparición de un elemento externo a

la distribución de clave como es el espía, analizando las distintas actuaciones o ataques

que pudiere realizar, asumiendo un espía con capacidad tanto para medir como para

enviar qubits. Se analizarán diferentes intervenciones en tiempo del espía, con el fin de

obtener resultados en las siguientes áreas: interrupción en la distribución a consecuencia

de la intervención del espía y robustez final de la clave (si cumple con la longitud

mínima establecida de 56 bits).

Se establecen 2 posibles ataques distintos en tiempo:

— Espionaje total: el espía actuará durante todo el transcurso de la transmisión de

la información. En este caso, la comunicación se interrumpirá siempre.

— Espionaje en intervalos: el espía actuará durante tramos de la comunicación.

Para simplificar los cálculos, se tratará esta actuación como un porcentaje respecto

al total de la comunicación.

Con el fin de evitar que la clave resulte poco robusta, se trabajará con un margen suficiente

respecto al número de qubits enviados. Así pues, se analizará el efecto del espía

en la distribución de clave del protocolo.

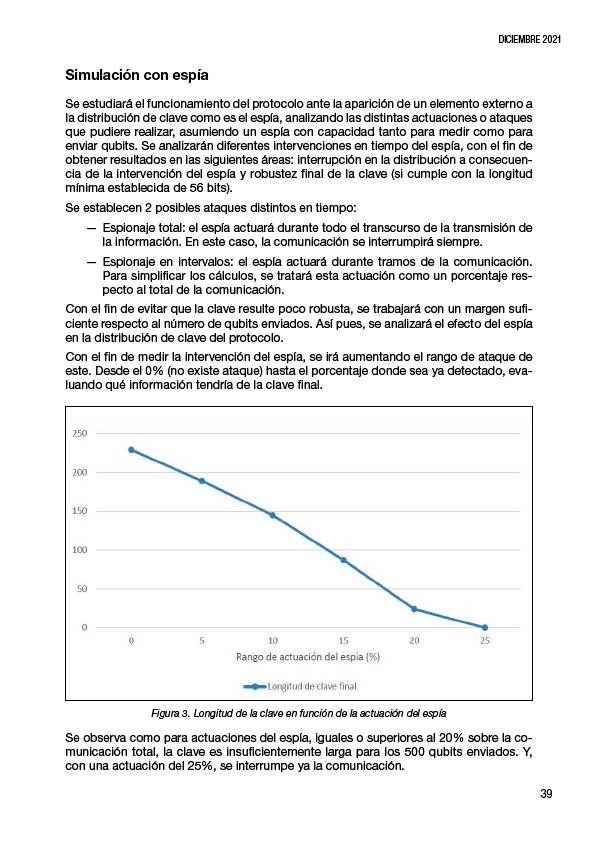

Con el fin de medir la intervención del espía, se irá aumentando el rango de ataque de

este. Desde el 0% (no existe ataque) hasta el porcentaje donde sea ya detectado, evaluando

qué información tendría de la clave final.

Figura 3. Longitud de la clave en función de la actuación del espía

Se observa como para actuaciones del espía, iguales o superiores al 20% sobre la comunicación

total, la clave es insuficientemente larga para los 500 qubits enviados. Y,

con una actuación del 25%, se interrumpe ya la comunicación.